Ho avuto parecchie difficoltà ad impostare la stamapante Epson XP-2200 via rete in Ubuntu 24.04.

Premetto che la spampanate in se funziona. La scansione funziona regolarmente usando la sua applicazione che si scarica insieme al driver sul sito Epson. Funziona anche la stampa ma da app sul cellulare quindi l'hardware è a posto e la stampante è regolarmente in rete.

Il dubbio che mi ha fatto trovare la soluzione è stato relativo alla password di amministratore della stampante (che si trova in una etichetta all'interno) e che alla prima impostazione dell'app ho inserito mentre il driver .deb non richiede.

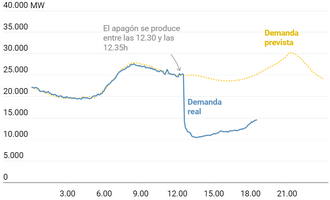

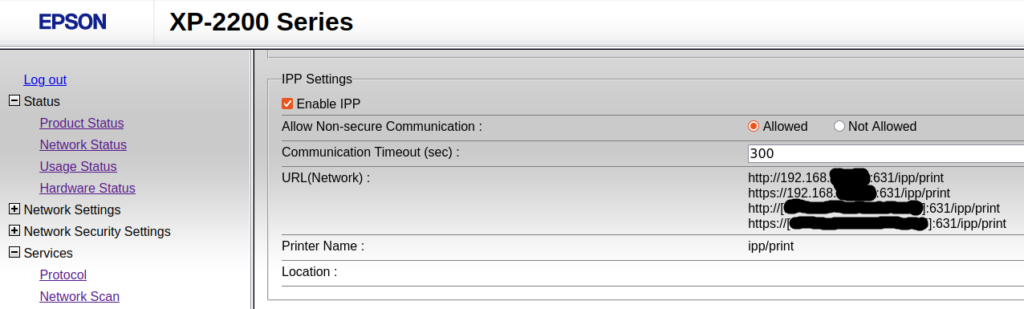

Dall'interfaccia web della stampante, dopo aver inserito la password, si accede ai settaggi avanzati e ho impostato di consentire la comunicazione IPP non sicura e poi ho usato l'url indicato nei settaggi come URI della periferica nelle impostazione stampanti di Ubuntu ma mettendoci il prefisso ipp: ipp://192.168.xxx.xxx:631/ipp/print

Ovviamente l'ip è quello della mia stampante nella mia rete privata quindi mettete il vostro. Io ho lasciato il settaggio di default che ottiene l'ip dal router però sul router ho fissato l'ip al macaddr della stampante in modo da trasformarlo in statico. Se preferite potete impostarlo direttamente statico sulla stampante.

Come soluzione non è il massimo perché non permette praticamente nessuna personalizzazione di stampa: niente fronte/retro, niente selezione bianco/nero o colore (stampa solo a colori) e così via ma almeno stampa. L'ideale sarebbe che il driver fornito funzionasse a dovere ma questo è.